كيف يمكنك إدارة نظام التعريف الخاص بك؟ أين يمكنك الحصول على المعلومات اللازمة لتنفيذ بطاقات التعريف بموجات الراديو والقوارئ؟ إذا كان لديك أي مشكلة في فهم هذا العالم كله، استثمر بعض دقائق في قراءة هذا المقال الذي يمكن أن يساعدك كثيرا.

المفهوم

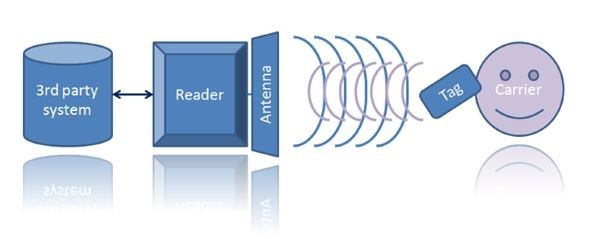

وكما هو معلوم، ان هناك حاجة إلى عدد قليل من الأشياء لكي يكون هناك نظام بطاقات التعريف بموجات الراديو تشغيلي:

– قارئ، ويكون متصل بـ أو مدمج مع

– هوائي، والذي يرسل اشارات الراديو.

– رقاقة (TAG) والذي يقوم بإرجاع الأشارة مع إضافة المعلومات.

عادة ما يكون القارئ متصلا بنظام أخر ويقوم بقبول (وتخزين) الأحداث ذات الصلة ببطاقات التعريف بموجات الراديو وتتفاعل هذه الأحداث لتفعيل الإجراءات. فمثلا في نظام الأمن يكون هناك نظام مراقبة الدخول والخروج لمبنى، في جراجات السيارات نجد على الأرجح نظام إدارة جراجات السيارات أو نظام إدارة الدخول والخروج للمركبات. أما في المكتبات فانه يكون هناك نظام إدارة المكتبة.

دعونا نلقي نظرة فاحصة على أنظمة مراقبة الدخول. وتتألف هذه النظم عادة من:

- بطاقات التحكم في الوصول بطاقات التعريف بموجات الراديو التي يتم قراءتها من قبل - قارئ بطاقات التعريف بموجات الراديو للتحكم في الدخول والخروج بجوار الباب، التي ترتبط - لوحات التحكم بالدخول والخروج (وحدة تحكم فعلية)، وهي الأجهزة القادرة على فتح أقفال الأبواب والتي يتم توصيلها - برنامج إدارة التحكم في الدخول والخروج (البرمجيات) الذي يحدد من له السماح والاستطاعة للدخول و الخروج من المبنى.

توجد العديد من أنظمة التحكم في الوصول المختلفة في جميع أنحاء العالم. وتخزن معظم هذه النظم حقوق الدخول والخروج للأشخاص (أو المركبات) وتربط أيضا هؤلاء الأشخاص بشيء يحددهم. عادة ما يكون هذا الشئ رقم مخزن ببطاقة التحكم في الدخول والخروج. عندما يتم عرض بطاقة التحكم في الوصول (بطاقات التعريف بموجات الراديو) إلى قارئ التحكم في الوصول بجوار الباب (قارئ بطاقات التعريف بموجات الراديو مع هوائي بطاقات التعريف بموجات الراديو)، يتم إرسال هذا الرقم المحدد إلى لوحة التحكم بالوصول (وحدة تحكم فعلية). تتصل لوحة التحكم ببرنامج إدارة التحكم في الوصول (على سيرفر مثلا) للتحقق من من يرتبط بهذا الرقم وإذا كان لديه إمكانية الوصول إلى الباب الذي تتم المحاولة من الدخول/الخروج منه. عندما يتم السماح للشخص بالدخول/الخروج، يتم تخزين هذا الحدث في السيرفر (سجلات الأحداث) ويطلب من لوحة التحكم في الوصول فتح الباب (عن طريق إعطاء الامر للقفل المادي بالفتح).

المفهوم الأساسي سهل، ولكن كثير من البرامج والأجهزة، وضعت لتعمل على فتح الباب عندما يظهر أحد المستخدمين المسموح لهم بالدخول ببطاقات التعريف بموجات الراديو إلى قارئ بطاقات التعريف بموجات الراديو.

ربما تعرف أن بطاقات التعريف بموجات الراديو كلمة عامة لمجموعة واسعة من الأنظمة المختلفة التي تستخدم ترددات الراديو لتحديد شيء ما. كل هذا التباين هو السبب في أن بطاقات التعريف بموجات الراديو والقوارئ ليست دائما قابلة للتشغيل المتبادل. وهذا مرة أخرى هو السبب في أن الشركات المصنعة لبطاقات التعريف بموجات الراديو والبائعين يطرحون الكثير من الأسئلة عند محاولة شراء الأنظمة منها، ذلك لانها ترغب في التأكد من أن أيا كانت أنظمة بطاقات التعريف بموجات الراديو التي تشتريها، فإنها تعمل حقا بشكل جيد.

النموذج

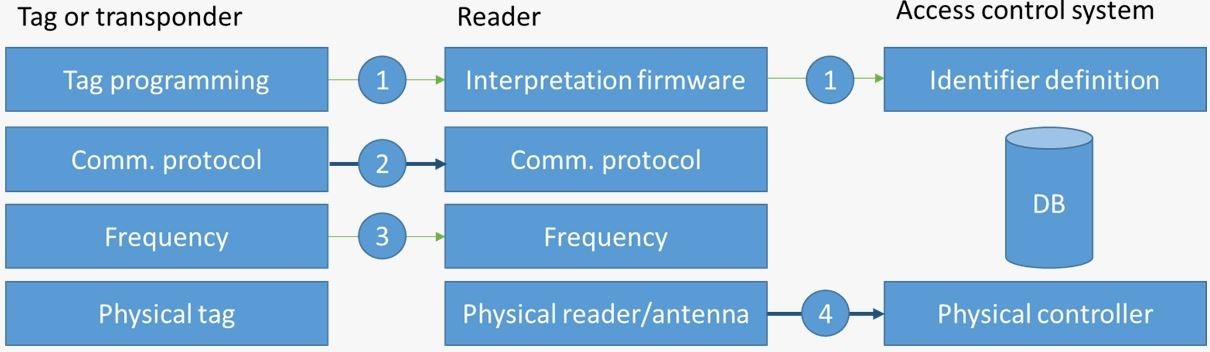

والنموذج التالي هو تمثيل مجرد لنظام مراقبة الدخول والخروج المذكور في الفقرة السابقة:

يظهر النموذج ثلاثة أعمدة مع عدد قليل من الطبقات. يمثل العمود الأول العلامة (TAG). يتم تقديم العلامة إلى القارئ (العمود الأوسط) والقارئ متصل بنظام التحكم في الوصول في العمود الثالث.

يتم توصيل كل عمود إلى عمود آخر في عدة طبقات افتراضية :

الفرق بين الطبقة 2 و 3 هو أنه في الطبقة 3 يمكن للقارئ فعلا “سماع” العلامة، لكنه لا يفهمها حتى يتحدثون “اللغة” نفسها في الطبقة 2.

المستوى 4 هو حول الاتصال الفعلي بين القارئ (مع الهوائي) ونظام التحكم في الوصول. ما نوع الكبل الذي يجب استخدامه وما هي اللغة التي يتحدث بها؟ مثال على ذلك هو ويجاند (Wiegand)، وهو معيار يستخدم كثيرا في جميع أنحاء العالم والذي يحدد كيفية استخدام سلكين بيانات وسلك أرضي واحد.

الالتباس حول برتوكول ويجاند(Wiegand)

كلمة ويجاند قد تسبب التباس لدى البعض. حيث يمكن استخدام هذه الكلمة عندما نتحدث عن كيفية التوصيل بالاسلاك، وأيضا يمكن ان تشير إلى طريقة تشفير الكارد.

ولزيادة الالتباس: تستطيع العديد من القوارئ ان تخاطب الكروت التي تم تشفيرها بواسطة ويجاند، ولكن يمكن بعد ذلك استخدام أنواع أخرى من الاتصالات والأسلاك بين القارئ ولوحة التحكم في الوصول.

تأثير ويجاند في الأصل يشير إلى تأثير مغناطيسي في أسلاك محددة، سميت باسم جون أر ويجاند. ويستخدم هذا التأثير المغناطيسي لتشفير وفك شفرة المعلومات.

يتم إستخدام تأثير ويجاند للكروت التي تستخدم في فتح الاقفال. حيث أن هذا الكارد البلاستيك يحوي العديد من الأطوال القصيرة من اسلاك ويجاند.

ويجاند هو اساس الأسلاك المستخدمة عادة لربط قارئ الكروت ببقية نظام مراقبة الدخول و الخروج.

بروتوكول ويجاند يصف كيفية توصيل الأسلاك وكيفية إرسال المعلومات (أرقام) من قارئ الكروت إلى نظام التحكم في الوصول. ويصف ويجاند 26 كيفية تنسيق لارقام والبيانات على الكارد (حيث انه هناك 8 بت للرقم المميز و16 بت لارقام الكارت).

هناك بعض المصنعين أجروا بعض التغيرات على ويجاند 26 لتمكين استخدام ارقام اطول سواء الارقام المميزة او ارقام الكارت ذات نفسه. هناك العديد من الاختلافات اليوم، لا يتم استخدام كروت ويجاند المادية بعد الآن، ولكن يتم استخدام تنسيق ويجاند على نطاق واسع في الوقت الحاضر عند برمجة مجموعة متنوعة من بطاقات التحكم في الوصول بطاقات التعريف بموجات الراديو.

برمجة العلامات (Tag)

دعونا نلقي نظرة أكثر شمولا على كل طبقة من النموذج ونعرض بعض الأمثلة على التقنيات المستخدمة في تلك الطبقة المحددة.

تحدثنا عن صيغ البرمجة، وقد ذكرنا ويجاند كمثال وتناولنا وجود الارقام المميزة وارقام الكروت. توجد مجموعة واسعة من صيغ البرمجة متاحة في الوقن الحالي بعض هذه الصيغ كالتالي:

العديد من الكروت لديها رقم مبرمج مسبقا وعادة ما تكون فريدة من نوعها، يسمى هذا الرقم بالرقم التسلسلي للبطاقة(CSN) أو المعرف الفريد ( UID)، وينصح عادة بعدم استخدام هذا الرقم المبرمج مسبقا. في بعض الحالات النادرة قد لا تكون فريدة من نوعها، ولكن الأهم من ذلك: أن ترميز رقم الكارت لا يربط البطاقة إلى تثبيت معين.

يتم برمجة الارقام في مكان معين في البطاقة أو الكارد. تحتوي البطاقات ذات الترددات الفائقة على عدة أقسام ذاكرة.

نجد أن كروت (MIFARE classic) وكروت (HID iCLASS) لها أقسام معينة. يتم تنظيم كروت(MIFARE DESfire) باستخدام بنية ملف. بينما تستخدم بطاقات جافا بنية تطبيق.

وباختصار، لبرمجة أي بطاقة سوف تحتاج إلى معرفة:

عند استخدام بطاقات كومبي، هناك جزأين من الكارت تحتاج إلى برمجتها، وهذه هي البطاقات التي تجمع بين الكروت ذات الترددات العالية بعيدة المدى مع تقنيات البطاقة التقليدية مثل HID iCLASS or MIFARE.

ويمكن برمجة كل من الجزء من البطاقة ذات الترددات الفائقة والجزء الآخر من البطاقة بنفس العدد وبنفس التنسيق أو بتنسيق مختلف. العديد من الخيارات ممكنة، ولكن ذلك يعتمد على الوضع الخاص بك.

الرموز المميزة والاختلافات

تحدثنا عن استخدام الرموز المميزة، تم استخدام هذا الجزء الأول من تنسيق رقم البطاقة لمساعدة القارئ (ونظام التحكم في الوصول) لتقرر ما إذا كانت هذه البطاقة تنتمي إلى التثبيت أو إذا كانت هذه البطاقة يجب تجاهلها. إذا كان الرمز المميز المحدد للتركيب هو على سبيل المثال ‘1’، ثم سيتم قراءة وتفسير فقط بطاقات مع رمز مميزة ‘1’. بينما سيتم تجاهل البطاقات أو العلامات التي لها رموز مميزة أخرى.

لذلك يمكن أن نقول أنه من خلال الرموز المميزة يتم عمل مجموعات للبطاقات وربطها مع بعض. يجب أن يكون الرقم في نسق البطاقة المستخدم لتعريف “الحامل لهذه البطاقة” (الشخص أو السيارة أو الحيوان أو غير ذلك) فريدا داخل هذه المجموعة من البطاقات أو العلامات ذات الرمز المميز نفسه. وهو إجراء أمني يقلل من فرص وجود أرقام متكررة.

كلمة “الرمز المميز” لديها بعض المرادفات في عالم التحكم في الدخول والخروج:

هذه الكلمات كلها تشير إلى نفس الشيء: تجميع البطاقات من خلال عدد الذي يحدد تلك المجموعة. من المهم أن تكون على بينة من وجود هذه الرموز، لأنه يمكن أن يسبب مشاكل عند بناء نظام التحكم في الدخول والخروج.

نجد أن القوارئ المتصلة ببعضها البعض غالبا ما يتم برمجتها لتقبل رقم مميز واحد فقط. عندما يتم شراء بطاقات جديدة وإضافتها إلى نظام قائم يتم استخدام الرمز المميز. إذا كانت البطاقات الجديدة تحتوي على رمز مميز لا يتطابق مع الرمز المميز في القارئ أو الرمز المميزعلى البطاقات الموجودة، فإن البطاقات التي تم شراؤها حديثا لن تعمل مع هذا النظام.

بروتوكول الاتصالات (2)

وينص بروتوكول الاتصال على كيفية إرسال محتوى البطاقة أو العلامة إلى القارئ وكيفية تفسيره. وهو تعريف لقواعد الاتصال بين جهازين.

ويستخدم تعديل الإشارة الراديوية لتشفير المعلومات ولكن أيضا لتمييز الاتصالات الراديوية عن الإشارات الراديوية الأخرى. يتم تحديد الأوامر للتأكد من المرسل ومن المستقبل. يتم تعريف الخوارزميات للتأكد من قراءة العلامة الصحيحة أو البطاقة عندما يكون أكثر من بطاقة أو علامة واحدة في نطاق القارئ.

وتستخدم العديد من الأنظمة واجهات هوائية خاصة. وهذا يعني أن البطاقات / العلامات والقارئ يجب أن تأتي دائما من نفس البائع.

الشيء الجيد في ذلك هو أن هناك بائع واحد فقط المسؤول عن حقيقة أن القارئ يقرأ تلك العلامات بشكل جيد. تكون عادة عملية المعالجة أكثر وضوحا، فلا داعي للقلق حول برمجة العلامات أو بطاقات مع النظام.

الجانب السلبي في ذلك هو أنه يمنع قابلية التشغيل البيني مع الأجهزة من الشركات المصنعة الأخرى، فبمجرد شرائك قارئ مع واجهة الهواء الملكية، ستكون مضطرا لشراء بطاقات أو علامات من أن الشركة المصنعة نفسها.

القوارئ والبطاقات / العلامات التي تتوافق تماما مع واجهة الهواء من المرجح جدا أن تكون قابلة للتشغيل المتبادل، بطبيعة الحال أنها تحتاج إلى العمل على نفس التردد (انظر الفقرة التالية) وأنها تحتاج إلى الامتثال لنفس الإصدار من المعيار.

ISO144443-A على سبيل المثال هو معيار مشهور للكروت الذكية التي تستخدم تردد 13،56 ميغاهيرتز. منذ اعتماد العديد من البائعين على هذه الاجزاء الاربعة فيمكن ان تجد قوارئ تدعم القراءة الاساسية للــ Logic Cards ، HID iCLASS cards and MIFARE cards.

معيار آخر معروف هو (RAIN RFID)، والمعروف أيضا بـ (EPC Gen 2)، ومعيار للقوارئ والعلامات / البطاقات التي تعمل على الترددات الفائقة (تقريبا 900 ميجا هيرتز). يعزز تحالف RAIN استخدام ISO/IEC 18000-63 و GS1 EPC(TM) UHF Gen 2. وهناك مجموعة واسعة من القوارئ والعلامات تتفق مع هذه المعايير، مما يجعلها قابلة للتشغيل المتبادل.

قد تكون العلامات (أو البطاقات) والقوارئ قابلة للتشغيل المتبادل، لا يزال من المهم النظر في كيفية برمجة العلامات. البطاقات ذات الترددات الفائقة يمكن برمجتها على سبيل المثال مع ويجاند. المعرف القياسي على هذه البطاقات ليس مضمونا بأن يكون فريدا ولا يصلح حقا للاستخدام في أنظمة التحكم في الدخول والخروج.

التردد (3)

وتستخدم أنظمة بطاقات التعريف بموجات الراديو نطاقا واسعا من عرض نطاق التردد. يتم ضبط الهوائيات على كل من القارئ والبطاقة على ترددواحد معين لتمكين التشغيل البيني الأساسي. ومع ذلك يمكنك تحديد واجهات الهواء المختلفة لتردد واحد. 13،56 ميجا هرتز على سبيل المثال هو التردد الذي يستخدم في أنظمة التحكم في الدخول والخروج. ينطبق نفس الشيء على سبيل المثال على بطاقات التحكم في الوصول إلى التردد المنخفض (120-125 كيلو هرتز): بطاقات (HID PROX) وبطاقات (Nedap Nexs) وبطاقات (EM) تعمل جميعها في هذا النطاق الترددي، ولكنها ليست قابلة للتشغيل البيني.

الترددات التي غالبا ما تستخدم في مراقبة الدخول هي (أمثلة بين قوسين):

ومن المهم إدراك أن لوائح الراديو المحلية تفرض شروطا محددة لاستخدام التردد. الترددات الفائقة على سبيل المثال ليست منسقة عالميا، مما يعني أنك سوف تحتاج إلى البحث عن القوارئ (والعلامات) التي تمتثل للوائح الراديو في بلدك.

توصيل القارئ (4)

يتم توصيل القارئ ماديا (عن طريق أسلاك) بنظام التحكم في الدخول والخروج. يسمى هذا الاتصال الفعلي الواجهة. يتم تطبيق بروتوكول اتصال القارئ لترميز المعلومات المرسلة عبر الأسلاك.